Se protéger des cyberattaques passe par l’adoption de méthodes simples et efficaces comme des mots de passe longs et uniques sur chaque site internet. Je vous dévoile dans cet article ma méthode simple et efficace pour vous souvenir de tous vos mots de passe sans les écrire dans un calpin et sans les enregistrer dans un gestionnaire de mots de passe comme Lockpass.

Mais d’abord, savez-vous pourquoi vos données sont recherchées par les hackers?

Sommaire

Quelles données recherchent les hackers

A premier abord vous pensez que les hackers veulent voler vos numéros de cartes bancaires et c’est le cas. Mais cela étant devenu plus compliqué ces dernières années, les pirates cherchent à voler toutes types de données plus faciles comme:

- les adresses emails (pour tenter de trouver le mot de passe)

- les mots de passe (pour accéder à toutes vos informations privées)

- copie carte identité, noms et prénoms, dates de naissances, adresses physiques, numero de telephone (pour usurper l’identité et souscrire des crédits à votre nom)

- copie permis de conduire (pour usurper votre identité et points de permis)

- numero de sécurité sociale (idem)

- votre compte CPF (pour récupérer votre argent inutilisé)

C’est pourquoi quand vous entendez qu’une entreprise s’est fait volé des données, c’est grave. Le fait qu’ils minimisent en disant qu’il n’y a « que » les noms, date de naissance et adresses volés, contrairement à ce qui peut paraitre, c’est un début ou parfois suffisant pour usurper votre identité par téléphone pour appeler la CAF, la banque, récupérer un colis ou cibler une attaque sur une personne précise pour récupérer encore plus de données.

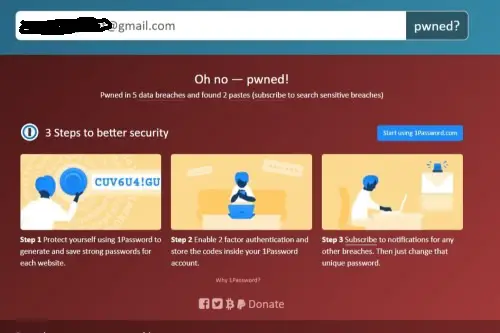

Pour savoir si vos données ont été volées, rentrez votre email sur ce site qui recense les sites internet ayant eu des attaques. Vous verrez un message si votre email apparait dans les bases de données des fichiers en vente sur internet, quels sont les sites concernés et quelles sont les données qui ont été volées et en accès libre sur internet.

Si le message « Oh no — pwned! » apparait ne vous inquiétez pas trop vite mais pensez à modifier vos mots de passe sur ces sites et activez le facteur double authentification si vos données sont sensibles.

Comment se Protéger des Cyber Attaques

Plusieurs méthodes simples et efficaces.

Faire des sauvegardes régulières

Vous stockez vos données, photos, dossiers ou autres uniquement en ligne? ou uniquement sur ordinateur? ou sur votre téléphone? Que se passerait-il si vous perdez l’accès?

Sauvegardez sur au moins 2 supports différents.

Il est bien d’avoir confiance dans la qualité de son disque dur d’ordinateur, il est bien de croire qu’une grande entreprise comme Google ou de cloud assure de garder vos données en ligne et qu’elle ne permettra pas qu’elles soient volées ni effacées, mais ce n’est pas suffisant.

Preuve en est, OVH l’hebergeur web a perdu un datacenter qui a brulé en mars 2021. Ce sont 14000 serveurs informatiques et 3,6 millions de sites internet qui ont été impactés dont 120 000 sans sauvegardes. Les sauvegardes ont brulé. Des milliers entreprises ont perdus leurs données clients, les commandes, les comptes…

C’est pourquoi il est important de faire des sauvegardes sur au moins 2 supports ( 3 recommandés) et à interval régulier. En ligne (cloud) et hors ligne si possible (disque dur externe).

Mettre à jour les logiciels

Plus de 15 000 attaques. C’est le chiffre du nombre de tentative d’intrusions bloquées sur ce site internet au moment de la rédaction de cet article.

Les attaques sont rarement manuelles et ciblées sur une personne. Elles sont le plus souvent des attaques à grandes échelles envoyées sur internet avec un script qui tente de pénétrer par une faille sur des sites internet pas à jour en terme de sécurité. C’est comme si un voleur de voiture allait sur un grand parking et touchait toutes les poignées de voitures jusqu’à ce qu’il en trouve une non verrouillée. Il peut entrer dedans, le propriétaire a été négligent.

Ces logiciels à mettre à jour sont Windows, MacOS, les navigateurs internet, Android, les applications mobiles pour les sécuriser… Il est donc conseillé de mettre à jour dès que les notifications apparaissent.

Créer des mots de passe solides

« 123456 » ou « biscotte » ou votre date de naissance ne sont pas de bons mots de passe.

Les pirates utilisent des logiciels pour cracker les mots de passe. Ils ne les devinent pas manuellement. Quand ils ont trouvé votre adresse email ou identifiant de connexion d’un site internet, ils vont lancer des attaques pour tenter de trouver le mot de passe. Ces attaques sont:

- par tentative d’essayer tous les mots du dictionnaire

- et toutes les dates de naissance

Une fois le mot de passe trouvé, le pirate peut accéder à votre compte et récupérer d’autres données qui seront utiles pour pirater d’autres services que vous utilisez.

Un bon mot de passe est:

- unique (le mot de passe doit être différent sur tous les sites)

- une phrase au lieu d’un mot

- long (minimum 8 lettres mais plus de 15 recommandé)

- avec lettres minuscules, majuscules, chiffres et caractères spéciaux

- avec double authentification (envoi de code par email ou SMS)

Il existe des gestionnaires de mots de passe pour ne pas avoir à tous les retenir mais si vous n’avez pas confiance, voici ma méthode pour mémoriser tous vos mots de passe différents de tous les sites sans les écrire sur un calpin.

Exemples de mauvais mots de passe:

- 123456 (par défaut)

- 02031998 (date naissance)

- biscotte (nom du chat)

- Julie2015 (nom + année naissance)

- azerty (courant)

- Bigboss (pseudo compte jeux vidéos)

Exemples de bons mots de passe:

- RegardeLaLuneBrille10//

- JAIMEles95*raclettes

- hq4T3i8~$YZj*6 (bien mais difficile à retenir)

Méthode pour avoir des mots de passe différents sur chaque site sans les oublier

La méthode est:

- Choisissez un mot de passe unique comme base pour tous vos sites

- Ce mot de passe aura des majuscules, des minuscules et des numéros

- ajoutez à la fin de ce mot de passe (pour chaque site) la première lettre et la dernière lettre de nom du site auquel vous vous connectez

- ajoutez un numero (ce numero peut être le meme d’un site à l’autre)

- ajoutez un caractère spécial (peut être identique aussi)

exemple illustration:

Si mon mot de passe de passe était « JemangelesBISCOTTES » et que je créais un compte sur le site tartempion.com, je créerai un mot de passe de ce type:

- Jemangeles20BISCOTTEStn40*/

Le but est de ne pas être prévisible pour que si l’un de vos mots de passe est hacké, il ne soit pas utilisable ailleurs, ni facilement deviné. Mais je vous rassure, il y a tellement de mots de passe trop simples que les hackeurs ne perdent pas de temps dans les détails. Ils vont au plus facile et hack les mots de passe facile. Des milliers par jour.

Utiliser un antivirus

Cheval de Troie, malware, keylogger, spyware, ransomware… Chacun d’eux peut faire très très mal et anéantir potentiellement vos souvenirs ou mettre à risque votre identité.

- le cheval de Troie (Trojan en anglais) est un logiciel à l’apparence utile et gratuit que vous installez vous-même mais qui cache une fonction malveillante secrète pour se connecter à distance sur votre ordinateur. Vous connaissez la légende grecque, et bien c’est pareil. Il s’installe sur votre ordinateur. 73% des ordinateurs possèderaient un cheval de Troie d’après une étude de 2014 par l’Association of Internet Security Professionnals.

- le malware permet d’espionner votre ordinateur. Il se s’installe lors de l’installation d’un logiciel, ou en cliquant sur un lien internet infecté ou une pièce jointe infectée.

- le keylogger permet d’enregistrer toutes les frappes de votre clavier. Ainsi un pirate peut récupérer toutes les informations tapée et récupérer les identifiants et mots de passe des sites internet. C’est pour éviter le vol de mots de passe que certains sites internet demandent de cliquer à la souris sur des numéros au lieu de les tapper au clavier (banque par exemple)

- le spyware enregistre ce que vous faites sur internet. Il n’a pas toujours de mauvaises intentions, il a parfois son utilité pour vous proposer des publicités ciblées sur votre historique de navigation.

- Le ransomware ou rançongiciel bloque l’accès à vos fichiers avec un mot de passe. Il faut alors payer une rançon pour récupérer la clef de décryptage. Il faut généralement payer en Bitcoin, savoir comment agir et rapidement, ce qui est compliqué. Un ransomware s’attrape généralement en cliquant sur une pièce jointe d’un email d’inconnu.

Un antivirus de type Avast (gratuit) est déjà un bon début. Un antivirus payant plus complet permet de limiter encore mieux les virus et piratage comme les ransomwares. Un parefeu de type Windows Defender permet aussi de limiter d’arreter les attaques.

S’éduquer sur les pièges des hackers

Le problème numéro 1 n’est malheureusement pas l’informatique et les failles de sécurité.

Bien que le piratage de sites internet existe et que vos données confiées a un tiers en ligne soient dérobées, la plupart des piratages mettent en cause les personnes entre la souris et la chaise (c’est vous!).

En effet, le manque d’information en hygiène informatique fait que le maillon faible de la chaine de piratage est souvent la personne qui va « ouvrir la porte » en cliquant sur un lien, en installant un logiciel utilitaire, en téléchargeant une pièce jointe ou en rentrant ses coordonnées sur un faux site internet imitateur. Il faut comprendre les hackers et faire attention à leurs actions.

Le phishing (hameçonnage)

C’est la raison numéro 1 du piratage et personne n’est à l’abri.

Le phishing ou hameçonnage est une technique de fraude en ligne utilisée pour obtenir des informations sensibles telles que des mots de passe, des numéros de carte de crédit ou des informations bancaires. Les pirates utilisent généralement des e-mails, des SMS ou des messages instantanés sur les réseaux sociaux qui semblent provenir de sources fiables (banque, Chronospost, CPF, Laposte…) ou d’amis, comme une entreprise ou un organisme de confiance, pour inciter les utilisateurs à fournir des informations personnelles.

Les e-mails de phishing utilisent le cybersquatting. Ils imitent des vrais sites légitimes (avec souvent des fautes d’ortographes dans l’adresse web) mais qui ont été créés pour tromper et collecter des informations personnelles. Les utilisateurs qui cliquent sur ces liens et fournissent des informations sur ces sites peuvent devenir victimes de vol d’identité ou de fraude.

Il faut se protéger contre le phishing, notamment en étant vigilant lorsque l’on reçoit des e-mails ou des messages qui demandent des informations personnelles. Vérifiez l’adresse email de l’expéditeur est une bonne pratique (ex: caisse-eqargne.fr n’est pas une banque. avez-vous vu l’erreur?). Il est important de ne jamais fournir des informations personnelles à des entreprises qui sont sensés déjà posséder ces informations et d’éduquer vos enfants et parents à mieux identifier les fraudes.

Conclusion

Si vos données sont perdues, volées, supprimées ou cryptées, vous devez trouver un moyen de les récupérer de plusieurs manières. C’est pourquoi il vous faut des sauvegardes. Il est important de faire des sauvegardes régulières sur différents supports.

Mais pour éviter de vous faire pirater et rester en sécurité, le mieux est la prévention. Il vaut mieux mettre à jour les logiciels et applications mobiles que vous utilisez, créer des mots de passe uniques et compliqués à deviner, installer un antivirus et ne partagez pas vos informations privées avec des entreprises mal identifiées.

Maintenant, vous devriez être en mesure de savoir quoi faire pour mieux vous protéger des cyberattaques et pour vous assurer d’avoir un plan B pour récupérer vos données au cas ou elles seraient compromises.

ⓘ Disclosure : Ce site peut percevoir des commissions en cas d'achat sur un site partenaire.

En savoir plus.